Nmap (Network Mapper) — свободная утилита с открытым исходным кодом, предназначенная для сканирования сетей и аудита сетевой безопасности. Nmap использует множество различных методов сканирования (UDP, TCP, TCP SYN, FTP, ICMP и т.д.), а также поддерживает большой набор дополнительных возможностей.

Nmap (Network Mapper) — свободная утилита с открытым исходным кодом, предназначенная для сканирования сетей и аудита сетевой безопасности. Nmap использует множество различных методов сканирования (UDP, TCP, TCP SYN, FTP, ICMP и т.д.), а также поддерживает большой набор дополнительных возможностей.

Ниже описаны некоторые полезные возможности этой замечательной утилиты.

Для выполнения большинства операций nmap требуются полномочия пользователя root. При запуске nmap от имени обычного пользователя значительная часть функций будет не доступна.

1. Получение информации об удаленном хосте и определение операционной системы

Nmap используются в следующем виде:

$ sudo nmap -sS -P0 -sV -O <target>

где:

- < target > — IP, хост или подсеть

- -sS — TCP SYN сканирование (полуоткрытое)

- -P0 — отключение ICMP сканирования.

- -sV — определение закрытых и фильтруемых портов

- -O — определение версии операционной системы

Еще опции:

- -A — включает определение «отпечатка» и версии операционной системы

- -v|-vv — уровень вывода диагностических сообщений

Используя дополнительные опции, команда выглядит следующим образом:

$ sudo nmap -sS -P0 -A -v < target >

Продолжение »

Автор: Johnny

Тэги: Linux, nmap, ubuntu, админ, Интернет, сисадмин

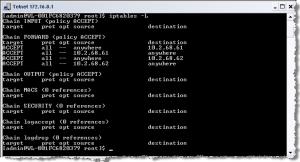

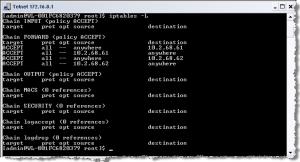

Исходные данные: есть шлюз на ubuntu, надо, чтобы с инета был доступен некий сервис на внутренней машине.

Исходные данные: есть шлюз на ubuntu, надо, чтобы с инета был доступен некий сервис на внутренней машине.

iptables -t nat -A PREROUTING -p tcp -d 91.195.101.20 –dport 7888 -j DNAT –to-destination 192.168.100.251:7888

iptables -t nat -A POSTROUTING -p tcp –dst 192.168.100.251 –dport 7888 -j SNAT –to-source 91.195.101.20

Первое правило подменяет IP приёмника на внутренний IP, а второе обратно подменяет IP отправителя на внешний.

Автор: Johnny

Тэги: iptables, Linux, ubuntu, админ, Интернет, сисадмин

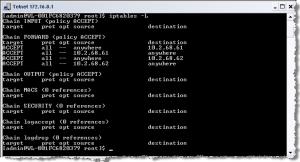

Принудительное перенаправление на проксю (прозрачный режим) с проверкой того, не является ли назначением сам сервер

Принудительное перенаправление на проксю (прозрачный режим) с проверкой того, не является ли назначением сам сервер

-A PREROUTING -p tcp -m tcp ! -d внешний_ип -i eth1 —dport 80 -j REDIRECT —to-ports 3128

проброс порта

-A PREROUTING -p tcp -m tcp —dport 19876 -j DNAT —to-destination 172.16.0.7:19876

Выход на мировой днс будет работать только для внутреннего днс сервера (а.к.а контроллер домена)

-A POSTROUTING -p tcp -m tcp -s 172.16.0.1 —dport 53 -j MASQUERADE

-A POSTROUTING -p udp -m udp -s 172.16.0.1 —dport 53 -j MASQUERADE

Продолжение »

Автор: Johnny

Тэги: iptables, Linux, ubuntu, работа, сисадмин

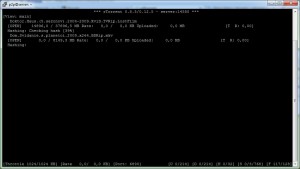

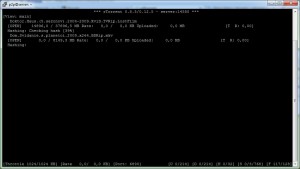

Для установки обязательно необходимо наличие интернет-соединения, т.к. все пакеты для установки будут скачиваться из инета, но для убунтоводов это уже привычно.

Для установки обязательно необходимо наличие интернет-соединения, т.к. все пакеты для установки будут скачиваться из инета, но для убунтоводов это уже привычно.

Итак, начнем:

Продолжение »

Автор: Johnny

Тэги: homeserver, ubuntu, Интернет, торрент

Nmap (Network Mapper) — свободная утилита с открытым исходным кодом, предназначенная для сканирования сетей и аудита сетевой безопасности. Nmap использует множество различных методов сканирования (UDP, TCP, TCP SYN, FTP, ICMP и т.д.), а также поддерживает большой набор дополнительных возможностей.

Nmap (Network Mapper) — свободная утилита с открытым исходным кодом, предназначенная для сканирования сетей и аудита сетевой безопасности. Nmap использует множество различных методов сканирования (UDP, TCP, TCP SYN, FTP, ICMP и т.д.), а также поддерживает большой набор дополнительных возможностей.