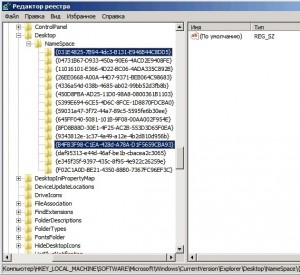

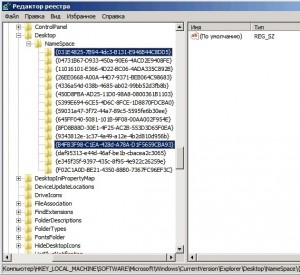

Открываем редактор реестра (Win+R -> regedit), переходим в ветку HKLM\SOFWARE\Microsoft\Windows\CurrentVersion\Explorer\Desktop\NameSpace\ и удаляем разделы {B4FB3F98-C1EA-428d-A78A-D1F5659CBA93} и {031E4825-7B94-4dc3-B131-E946B44C8DD5}

Автор: Johnny

Тэги: regedit, windows, windows7, дом, коротко

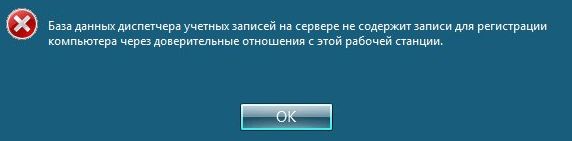

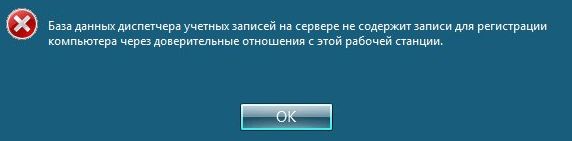

Итак, если не получается зайти на компьютер, находящийся в домене под управлением windows server 2008 r2 (у меня это терминальный сервер) с ошибкой «База данных диспетчера учетных записей на сервере не содержит записи для регистрации компьютера через доверительные отношения с этой рабочей станцией», для восстановления доверительных отношений с контроллером можно поступить несколькими способами. Итак, если не получается зайти на компьютер, находящийся в домене под управлением windows server 2008 r2 (у меня это терминальный сервер) с ошибкой «База данных диспетчера учетных записей на сервере не содержит записи для регистрации компьютера через доверительные отношения с этой рабочей станцией», для восстановления доверительных отношений с контроллером можно поступить несколькими способами.

Способ 1. Для начала проверяем, выполняется ли запрос безопасного канала доступа. Открываем командную строку и пишем:

nltest/SC_QUERY:имя_домена

Если утилита сообщает об ошибке, ставим этот патч и радуемся жизни работе в домене. Если же утилита сообшает о том, что статус NERR_Success, переходим к водным процедурам следующему способу.

Способ 2. Заново вводим ПК в домен. Минус тут один: профили тех пользователей, которые раньше уже входили на этот ПК, придется переносить вручную.

Способ 3. Если мы хотим, чтобы профили ранее входивших на этот комп пользователей сохранились, в командной строке пишем:

netdom reset /d:имя_домена имя_ПК

или явно указываем имя контроллера домена, с которым будем устанавливать доверительные отношения и логин/пароль пользователя:

netdom reset /d:имя_домена имя_ПК /server:имя_контроллера_домена /uo:имя_пользователя /po:пароль

Чтобы не вводить пароль в открытом виде, а ввести его по запросу, вместо пароля после параметра po пишем звёздочку (*)

Автор: Johnny

Тэги: AD, nltest, terminal, TSEasyPrint, windows, Windows 2008R2, консоль, печать, принтеры, проблемы, работа, сервер, терминал

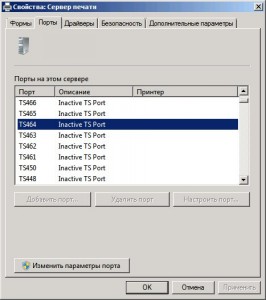

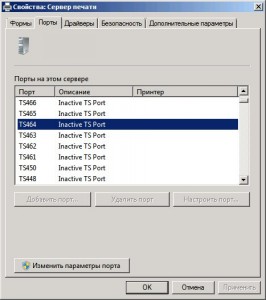

Столкнулись мы тут с проблемой, когда на настроенном терминальном сервере с EasyPrint кроме собственного перенаправленного принтера видны еще и другие принтеры. Кроме того, всё это сопровождается «тормозами» в работе. Столкнулись мы тут с проблемой, когда на настроенном терминальном сервере с EasyPrint кроме собственного перенаправленного принтера видны еще и другие принтеры. Кроме того, всё это сопровождается «тормозами» в работе.

Заглянув в свойства сервера печати, в разделе «Порты» обнаружил множество портов «Inactive TS Port», на которых «висят» те самые отсутствующие сетевые принтеры, которые на этом сервере терминалов не установлены.

Продолжение »

Автор: Johnny

Тэги: terminal, TSEasyPrint, windows, Windows 2008R2, админ, консоль, печать, принтер, принтеры, проблемы, профессионал, работа, сервер, терминал

Ну что же, вот мы и столкнулись с ситуацией, когда случайно была удалена учетная запись сотрудника в Active Directory. Сотрудник возмущается, не может работать, грозит всякими карами, но поддаваться вместе с ним панике мы не станем, а просто восстановим эту учётку. Ну что же, вот мы и столкнулись с ситуацией, когда случайно была удалена учетная запись сотрудника в Active Directory. Сотрудник возмущается, не может работать, грозит всякими карами, но поддаваться вместе с ним панике мы не станем, а просто восстановим эту учётку.

На самом деле, при удалении из AD объекты не удаляются, а помечаются на удаление — у них появляется параметр isDeleted со значением True и к параметру distinguishedName после имени объекта добавляется флаг ADEL, поэтому наша задача удалить первый параметр и исправить второй.

Для этого нам нужна утилита LDP.exe. Позволяет работать с LDAP, может быть установлена через установку компонент в Windows 2008 в составе Active Directory Application Mode (ADAM) или вместе с Support Tools для Windows 2003 .

Продолжение »

Автор: Johnny

Тэги: AD, LDAP, LDP, windows, админ, домен, картинка, консоль, проблемы, профессионал, работа, сервер, сисадмин

После того, как установишь кучу обновлений, MS Офисов и прочего хлама, папка Windows спокойно разрастается до 15-25 (!) Гб. После того, как установишь кучу обновлений, MS Офисов и прочего хлама, папка Windows спокойно разрастается до 15-25 (!) Гб.

Можно конечно попробовать установить различные CCleaner и прочие бесполезные программы, но проще воспользоваться тем, что уже имеем.

Итак:

1. Чистим от хлама обновлений и «лишних» файлов:

запускаем командную строку и «поехали»:

dism /online /cleanup-image /spsuperseded

2. Расширенная очистка с помощью cleanmgr:

Cmd.exe /c Cleanmgr /sageset:65535 & Cleanmgr /sagerun:65535

Happy End.

Автор: OWL5053

Тэги: Cleanmgr, owl5053, windows 2008, windows7, консоль, мало места, обновления, оптимизация, очистка

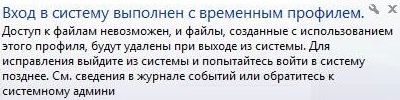

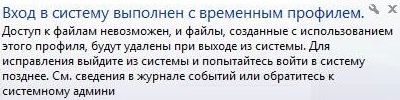

Появилась тут давеча на компе у одного сотрудника ошибка «Вход в систему выполнен с временным профилем». Со всеми вытекающими проблемами — всё создаваемое в процессе работы на рабочем столе, в «Моих документах» и т.д. при выходе удалялось. Удаление существующего профиля ни к чему не приводило. Появилась тут давеча на компе у одного сотрудника ошибка «Вход в систему выполнен с временным профилем». Со всеми вытекающими проблемами — всё создаваемое в процессе работы на рабочем столе, в «Моих документах» и т.д. при выходе удалялось. Удаление существующего профиля ни к чему не приводило.

Решение довольно простое: лезем в реестр, открываем HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList и среди папок профилей, начинающихся на «S-1-5», ищем нужный. При открытии раздела смотрим на параметр ProfileImagePath, в нем будет указан путь к профилю, например, C:\Users\User. Нашли ветку? Удаляем вместе со всем содержимым.

Теперь можно входить под этим пользователем — система создаст новый нормальный профиль.

Автор: Johnny

Тэги: regedit, windows, админ, коротко, проблемы, профиль, работа, реестр

|

Ну что же, вот мы и столкнулись с ситуацией, когда случайно была удалена учетная запись сотрудника в Active Directory. Сотрудник возмущается, не может работать, грозит всякими карами, но поддаваться вместе с ним панике мы не станем, а просто восстановим эту учётку.

Ну что же, вот мы и столкнулись с ситуацией, когда случайно была удалена учетная запись сотрудника в Active Directory. Сотрудник возмущается, не может работать, грозит всякими карами, но поддаваться вместе с ним панике мы не станем, а просто восстановим эту учётку.