Уже давно домашние серверы стоят не только у бородатых админов в вытянутых свитерах, но и у обычных людей, оценивших как удобство, так и безопасность такого решения. Уже давно домашние серверы стоят не только у бородатых админов в вытянутых свитерах, но и у обычных людей, оценивших как удобство, так и безопасность такого решения.

В качестве домашнего сервера может выступать не только обычный стандартный ПК (пусть даже и собранный в небольшом корпусе), но и специализированные решения от Synology (с огромными возможностями) или даже небольшой одноплатный компьютер типа RaspberryPi

Давайте посмотрим, что из «джентльменского» обязательного набора стоит развернуть на таком домашнем сервере.

Из нестандартных, но интересных вещей можно посоветовать:

Автор: Johnny

Тэги: cloud, Docker, Grafana, homeserver, kodi, pi-hole, plex, server, synology, transmission

Все те, кому надоела реклама в вайбере на ПК, уже давно добавили в файл hosts сопоставление имени ads.viber.com внутреннему IP-адресу самого компьютера и перестали эту рекламу видеть. Но в последнем обновлении с версией вайбера 11.4 в сентябре 2019 года «прилетели» ссылки на новые рекламные серверы и реклама снова появилась. Все те, кому надоела реклама в вайбере на ПК, уже давно добавили в файл hosts сопоставление имени ads.viber.com внутреннему IP-адресу самого компьютера и перестали эту рекламу видеть. Но в последнем обновлении с версией вайбера 11.4 в сентябре 2019 года «прилетели» ссылки на новые рекламные серверы и реклама снова появилась.

Те, кто хочет продолжать смотреть рекламу в Viber for PC, могут ничего не делать, а остальные добро пожаловать под кат.

Продолжение »

Автор: Johnny

Тэги: ads, DNS, mikrotik, viber, реклама

Дано: Ошибка «Не удалось восстановить доверительные отношения между рабочей станцией и доменом» или «База данных диспетчера учетных записей на сервере не содержит записи для регистрации компьютера через доверительные отношения с этой рабочей станцией». Необходимо восстановить доверительные отношения между рабочей станцией и контроллером домена без повторного ввода ПК в домен. Дано: Ошибка «Не удалось восстановить доверительные отношения между рабочей станцией и доменом» или «База данных диспетчера учетных записей на сервере не содержит записи для регистрации компьютера через доверительные отношения с этой рабочей станцией». Необходимо восстановить доверительные отношения между рабочей станцией и контроллером домена без повторного ввода ПК в домен.

Решение 1: Мы уже рассматривали 2 варианта решения данной проблемы при помощи утилиты netdom и патча Fix306348 в этой статье: https://saradmin.ru/?p=1130.

Решение 2: «В лоб»

- «Сбросить» пароль локального администратора

- «Выгнать» ПК из домена и включить его в рабочую группу

- С помощью оснастки Active Directory Users and Computers «сбросить» учётную запись компьютера в домене

- Повторно «вогнать» ПК в домен

Как видите, это долго, нудно и требуется несколько ребутов.

Решение 3: С использованием утилиты NotDom

В PowerShell

Netdom resetpwd /Server:DС-01 /UserD:Admin /PasswordD:*

где DC-01— имя контроллера домена, Admin — реквизиты учетной записи пользователя с правами администратора домена. Пароль в данном случае вводится после ввода команды непечатаемыми символами. Если хотите ввести пароль сразу в командную строку (вот только зачем?), впишите его вместо *.

Решение 4: С использованием PowerShell

Заходим на проблемный комп под учеткой локального администратора («выгонять» комп из домена не нужно), открываем консоль PowerShell и пишем там:

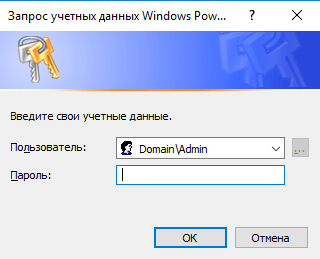

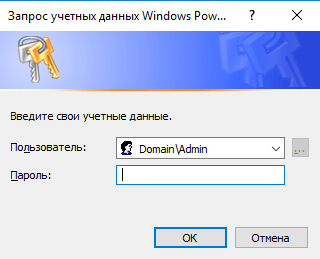

Reset-ComputerMachinePassword -Server DC-01 -Credential Domain\Admin

где DC-01— имя контроллера домена, Domain\Admin — реквизиты учетной записи пользователя с правами администратора домена.

В открывшемся окне указываем пароль этой учетной записи.

И не забывайте, что PowerShell нужно запускать с правами администратора.

Автор: Johnny

Тэги: AD, nltest, terminal, TSEasyPrint, windows, Windows 2008R2, консоль, печать, принтеры, проблемы, работа, сервер, терминал

Чтобы отключить админ-бар в WordPress для всех пользователей, нужно будет поправить файл functions.php в шаблоне сайта. Чтобы отключить админ-бар в WordPress для всех пользователей, нужно будет поправить файл functions.php в шаблоне сайта.

Откройте файл functions.php и вставьте в любое место строку:

add_filter('show_admin_bar', '__return_false');

Всё, теперь админ-бар пропал )

Учтите, что при обновлении темы обновится и файл functions.php Поэтому либо не разрешайте автоматическое обновление темы, либо создайте дочернюю тему и исправляйте файл в ней.

Автор: Johnny

Тэги: admin, homeserver, tip, tips, web, wordpress, код, коротко, сайт, сервер, шаблон

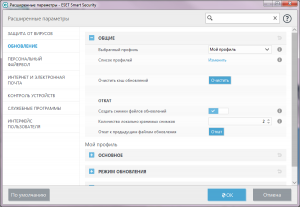

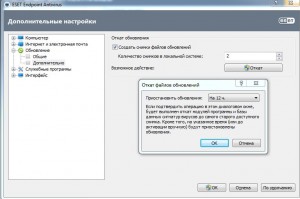

После обновления антивирусных баз у многих пользователей НОДа перестали открываться сайты. Антивирус ругается на JS/ScrInject.B Trojaner или HTML/Refresh.BC и блокирует доступ к сайту. После обновления антивирусных баз у многих пользователей НОДа перестали открываться сайты. Антивирус ругается на JS/ScrInject.B Trojaner или HTML/Refresh.BC и блокирует доступ к сайту.

На официальных форумах (например, здесь и здесь) люди жалуются на свои проблемы, но ответа от представителей разработчика пока нет, а в на телефоне техподдержке очередь из 60-ти ожидающих.

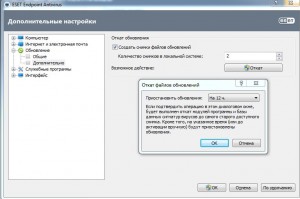

По информации от представителя компании «С выходом обновлений базы данных сигнатур вирусов номер 13102 возможно ложное срабатывание при заходе на различные Интернет — сайты. Для временного решения проблемы рекомендуем Вам сделать откат до предыдущей версии базы данных сигнатур вирусов »

Вот инструкция:

Локально

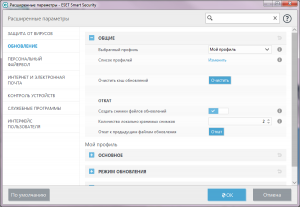

1) Откройте окно антивируса, нажмите клавишу F5 для доступа к расширенным параметрам. Выберите раздел «Обновление».

Для 5 версии:

Продолжение »

Автор: Johnny

Тэги: ESET, NOD32, антивирус, безопасность, проблема

Попался мне тут на глаза (на сервере) замечательный php-шелл WSO 2.5 — прилетел через Joomla, на которой крутился интернет-магазин друга (вот не зря я эту джумлу не люблю). Посему будем разбираться, как ограничить доступ злобных скрипт-киддисов с веб-шеллами к серверу. Попался мне тут на глаза (на сервере) замечательный php-шелл WSO 2.5 — прилетел через Joomla, на которой крутился интернет-магазин друга (вот не зря я эту джумлу не люблю). Посему будем разбираться, как ограничить доступ злобных скрипт-киддисов с веб-шеллами к серверу.

Настраиваем php

Понятно, что php — лидер среди скриптовых языков, используемых для создания динамических веб-страниц, поэтому с ограничений его работы мы и начнем.

Для этого открываем конфиг php и вносим в него изменения.

Запрещаем скриптам выполняться в директориях, отличных от директории сайта и /tmp:

open_basedir = /var/www:/tmp

Запрещаем открывать файлы с удаленных серверов по протоколам http и ftp:

allow_url_fopen = Off

И, самое главное, отключаем все опасные модули php, которые нужны для работы web-shell`ов (пишем в одну строку):

disable_functions = popen, get_current_user, apache_get_modules, virtual, getmyinode, fileowner, filegroup, apache_get_version, apache_getenv, disk_free_space, highlight_file, symlink, disk_total_space, ini_get_all, apache_note, apache_setenv, chgrp, closelog, debugger_off, debugger_on, define_sys, define_syslog_variables, diskfreespace, dl, escapeshellarg, escapeshellcmd, exec, getmypid, getmyuid, ini_restore, leak, listen, openlog, passthru, pclose, proc_close, proc_get_status, proc_nice, proc_open, proc_terminate, shell_exec, show_source, syslog, system, url_exec, _getppid, pcntl_alarm, pcntl_fork, pcntl_waitpid, pcntl_wait, pcntl_wifexited, pcntl_wifstopped, pcntl_wifsignaled, pcntl_wexitstatus, pcntl_wtermsig, pcntl_wstopsig, pcntl_signal, pcntl_signal_dispatch, pcntl_get_last_error, pcntl_strerror, pcntl_sigprocmask, pcntl_sigwaitinfo, pcntl_sigtimedwait, pcntl_exec, pcntl_getpriority, pcntl_setpriority, posix, posix_ctermid, posix_getcwd, posix_getegid, posix_geteuid, posix_getgid, posix_getgrgid, posix_getgrnam, posix_getgroups, posix_getlogin, posix_getpgid, posix_getpgrp, posix_getpid, posix_getpwnam, posix_getpwuid, posix_getrlimit, posix_getsid, posix_getuid, posix_isatty, posix_kill, posix_mkfifo, posix_setegid, posix_seteuid, posix_setgid, posix_setpgid, posix_setsid, posix_setuid, posix_times, posix_ttyname, posix_uname

Продолжение »

Автор: Johnny

Тэги: Apache, joomla, php, serverstats, безопасность

|

Уже давно домашние серверы стоят не только у бородатых админов в вытянутых свитерах, но и у обычных людей, оценивших как удобство, так и безопасность такого решения.

Уже давно домашние серверы стоят не только у бородатых админов в вытянутых свитерах, но и у обычных людей, оценивших как удобство, так и безопасность такого решения.

Все те, кому надоела реклама в вайбере на ПК, уже давно добавили в файл hosts сопоставление имени ads.viber.com внутреннему IP-адресу самого компьютера и перестали эту рекламу видеть. Но в последнем обновлении с версией вайбера 11.4 в сентябре 2019 года «прилетели» ссылки на новые рекламные серверы и реклама снова появилась.

Все те, кому надоела реклама в вайбере на ПК, уже давно добавили в файл hosts сопоставление имени ads.viber.com внутреннему IP-адресу самого компьютера и перестали эту рекламу видеть. Но в последнем обновлении с версией вайбера 11.4 в сентябре 2019 года «прилетели» ссылки на новые рекламные серверы и реклама снова появилась.

После обновления антивирусных баз у многих пользователей НОДа перестали открываться сайты. Антивирус ругается на JS/ScrInject.B Trojaner или HTML/Refresh.BC и блокирует доступ к сайту.

После обновления антивирусных баз у многих пользователей НОДа перестали открываться сайты. Антивирус ругается на JS/ScrInject.B Trojaner или HTML/Refresh.BC и блокирует доступ к сайту.

Попался мне тут на глаза (на сервере) замечательный php-шелл WSO 2.5 — прилетел через Joomla, на которой крутился интернет-магазин друга (вот не зря я эту джумлу не люблю). Посему будем разбираться, как ограничить доступ злобных скрипт-киддисов с веб-шеллами к серверу.

Попался мне тут на глаза (на сервере) замечательный php-шелл WSO 2.5 — прилетел через Joomla, на которой крутился интернет-магазин друга (вот не зря я эту джумлу не люблю). Посему будем разбираться, как ограничить доступ злобных скрипт-киддисов с веб-шеллами к серверу.